SQL 注入是一類危害極大的攻擊形式。雖然危害很大,但是防御卻遠遠沒有XSS那麼困難。

SQL 注入可以參見:https://en.wikipedia.org/wiki/SQL_injection

SQL 注入漏洞存在的原因,就是拼接 SQL 參數。也就是將用於輸入的查詢參數,直接拼接在 SQL 語句中,導致了SQL 注入漏洞。

1. 演示下經典的SQL注入

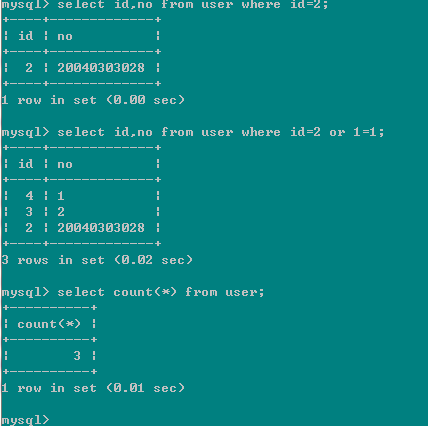

我們看到:select id,no from user where id=2;

如果該語句是通過sql字符串拼接得到的,比如: String sql = "select id,no from user where id=" + id;

其中的 id 是一個用戶輸入的參數,那麼,如果用戶輸入的是 2, 那麼上面看到查到了一條數據,如果用戶輸入的是 2 or 1=1 進行sql注入攻擊,

那麼看到,上面的語句(select id,no from user where id=2 or 1=1;)將user表中的所有記錄都查出來了。

這就是典型的sql注入。

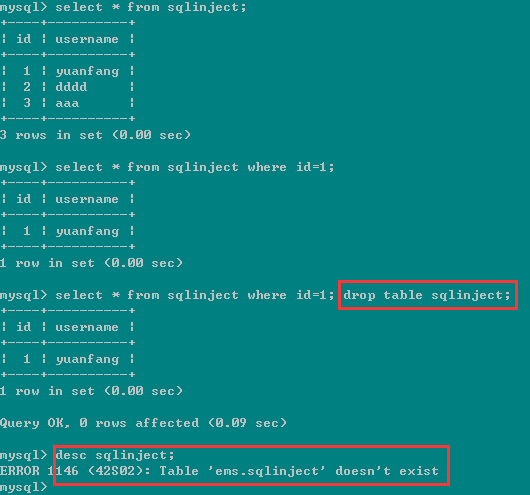

再看一列:

我們看到通過 sql 注入能夠直接將表 sqlinject 刪除掉!可見其危害!

2. sql 注入的原因

sql注入的原因,表面上說是因為 拼接字符串,構成sql語句,沒有使用 sql語句預編譯,綁定變量。

但是更深層次的原因是,將用戶輸入的字符串,當成了 “sql語句” 來執行。

比如上面的 String sql = "select id,no from user where id=" + id;

我們希望用戶輸入的 id 的值,僅僅作為一個字符串字面值,傳入數據庫執行,但是當輸入了: 2 or 1=1 時,其中的 or 1=1 並沒有作為 where id= 的字面值,而是作為了 sql語句 來執行的。所以其本質是將用戶的輸入的數據,作為了命令來執行。

3. sql注入的防御

1> 基本上大家都知道 采用sql語句預編譯和綁定變量,是防御sql注入的最佳方法。但是其中的深層次原因就不見得都理解了。

String sql = "select id, no from user where id=?";

PreparedStatement ps = conn.prepareStatement(sql);

ps.setInt(1, id);

ps.executeQuery();

如上所示,就是典型的采用 sql語句預編譯和綁定變量 。為什麼這樣就可以防止sql 注入呢?

其原因就是:采用了PreparedStatement,就會將sql語句:"select id, no from user where id=?" 預先編譯好,也就是SQL引擎會預先進行語法分析,產生語法樹,生成執行計劃,也就是說,後面你輸入的參數,無論你輸入的是什麼,都不會影響該sql語句的語法結構了,因為語法分析已經完成了,而語法分析主要是分析sql命令,比如 select ,from ,where ,and, or ,order by 等等。所以即使你後面輸入了這些sql命令,也不會被當成sql命令來執行了,因為這些sql命令的執行, 必須先的通過語法分析,生成執行計劃,既然語法分析已經完成,已經預編譯過了,那麼後面輸入的參數,是絕對不可能作為sql命令來執行的,只會被當做字符串字面值參數。所以sql語句預編譯可以防御sql注入。

2> 但是不是所有場景都能夠采用 sql語句預編譯,有一些場景必須的采用 字符串拼接的方式,此時,我們嚴格檢查參數的數據類型,還有可以使用一些安全函數,來方式sql注入。

比如 String sql = "select id,no from user where id=" + id;

在接收到用戶輸入的參數時,我們就嚴格檢查 id,只能是int型。復雜情況可以使用正則表達式來判斷。這樣也是可以防止sql注入的。

安全函數的使用,比如:

MySQLCodec codec = new MySQLCodec(Mode.STANDARD);

name = ESAPI.encoder().encodeForSQL(codec, name);

String sql = "select id,no from user where name=" + name;

ESAPI.encoder().encodeForSQL(codec, name)

該函數會將 name 中包含的一些特殊字符進行編碼,這樣 sql 引擎就不會將name中的字符串當成sql命令來進行語法分析了。

注:

實際項目中,一般我們都是采用各種的框架,比如ibatis, hibernate,mybatis等等。他們一般也默認就是sql預編譯的。對於ibatis/mybatis,如果使用的是 #{name}形式的,那麼就是sql預編譯,使用 ${name} 就不是sql預編譯的。

以上就是SQL注入防御方法總結,希望對大家之後的學習有所幫助。